# 25. Иерархия уровней безопасности по оранжевой книге. Понятия идентификации и аутентификации

def Безопасная компьютерная система - система, которая посредством специальных механизмов защиты контролирует доступ к информации таким образом, что только имеющие соответствующие полномочия лица или процессы, выполняющиеся от их имени, могут получить доступ на чтение, изменение, создание или удаление информации(CRUD).

TIP

Существует 4 основных уровня, но некоторые имеют свои подуровни

# Уровень D

TIP

Когда система не попадает ни в один из описанных классов

# Уровень C

У системы существует подсистема идентификации и аутентификации, подсистема учёта событий, связанных с безопасностью и избирательный(дискреционный) контроль доступа.

TIP

Самый слабый из классов безопасности

Подсистема идентификации и аутентификации

Идентификация - присвоение некоторых идентификаторов субъекту

- То что субъект знает (кодовое слово)

- То, что субъекту принадлежит (карта, токен)

- То, что является его неотъемлемой характеристикой (биометрия)

Аутентификация - сопоставление предъявляемого идентификатора и того, который хранится в системе

Авторизация - назначение тех или иных прав доступа субъекту, прошедшему аутентификацию

Иное определение терминов выше

Аутентификация (authentication, от греч. αὐθεντικός [authentikos] – реальный, подлинный; от αὐθέντης [authentes] - автор) — это процесс проверки учётных данных пользователя (логин/пароль). Проверка подлинности пользователя путём сравнения введённого им логина/пароля с данными сохранёнными в базе данных.

Авторизация (authorization — разрешение, уполномочивание) — это проверка прав пользователя на доступ к определенным ресурсам.

Подсистема учёта событий, связанных с безопасностью

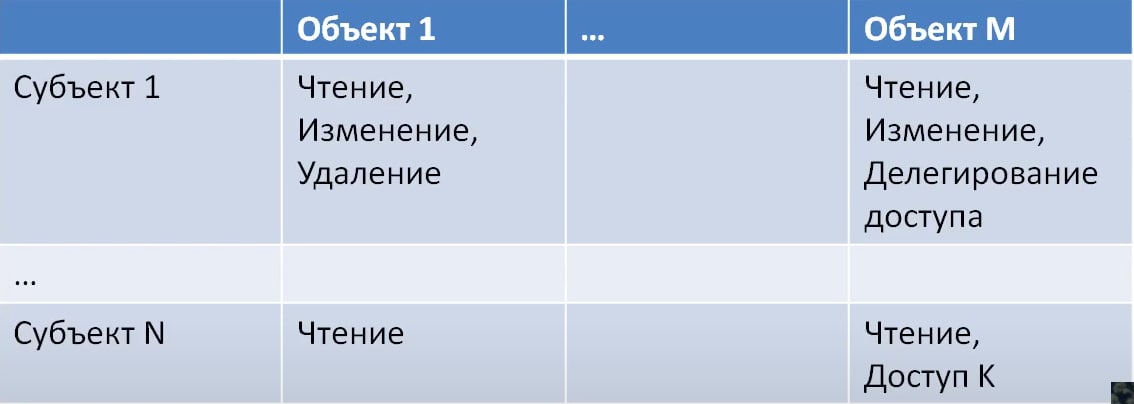

Избирательный (дискреционный) контроль доступа - для каждой пары субъект-объект должно быть явно задано перечисление комбинаций доступа, то есть в том или ином виде существует матрица вида: субъекты <-> объекты

# Уровень C1

Разделение пользователей и данных

Выделение контура обеспечения безопасности

defДоверенная вычислительная база - совокупность защитных механизмов, включающих аппаратное и программное обеспечение, отвечающих за приведение в жизнь политики безопасности.TIP

По факту это наличие отдельного приложения / процесса, которое будет заниматься исключительно решением задач, связанных с безопасностью

Средства проверки корректности функционирования аппаратных и программных компонентов вычислительной базы (тест, что машина и программа аутентификации вообще работают)

# Уровень C2

Журнал контроля доступа к системе

Журналируются действия пользователя

Изоляция ресурсов

При выделении объекта из некого пула ресурсов доверенной вычислительной базы, затем удаляются следы его использования

Проводится тестирование на отсутствие видимых недостатков в вышеуказанных в механизмах

# Уровень B

Выяснилось, что получившему доступ субъекту можно нарушить конфиденциальность доступных ему данных, поэтому понадобилось добавить новый способ контроля доступа.

TIP

Разглашение информации

Мандатный доступ - каждому объекту и каждому субъекту присваивается метка доступа, при этом они образуют порядковую шкалу

- Читать данные можно своего уровня и с уровней ниже.

- Запись данных на свой уровень и на уровне выше.

# Уровень B1

Мандатное управление доступом для выделенных субъектов и объектов, для остальных - дискреционный

# Уровень B2 (Структурированная защита)

Абсолютно любой субъект и объект должны быть классифицированы и включены в систему управления мандатным доступом

# Уровень B3 (домены безопасности)

Поддержка B2, а также включение домена безопасности - выделение отдельных субъектов и отдельных процедур назначения меток субъектов

Домен безопасности - наличие специального администратора безопасности и системы мониторинга безопасности (только администратор имеет управление над присвоением классификаций)

# Уровень A (Проверенный дизайн)

A~B3, а также формализованные процедуры проектирования, управления и распространения, вся процедура создания находится под контролем.

Проверяем перед построением системы, что её безопасность действительно нельзя нарушить